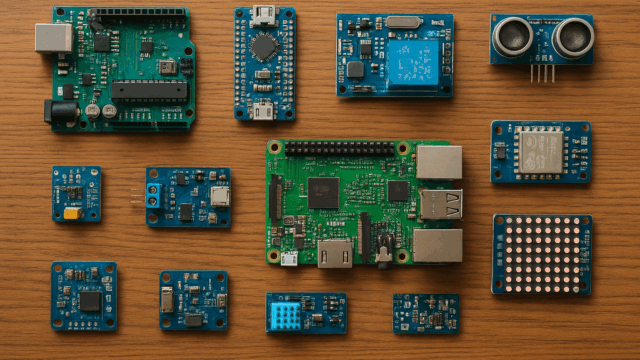

組み込みソフト開発者の皆さん、日々の開発お疲れ様です!IoTデバイスの普及に伴い、私たちの手がけるソフトウェアは、かつてないほど社会に浸透しています。しかし、その一方で、セキュリティリスクも増大の一途をたどっていますよね。「うちの製品は大丈夫だろうか…」と、夜も眠れない思いをしている方も少なくないのではないでしょうか?本日は、そんなあなたの不安を解消し、組み込みソフトのセキュリティレベルを爆上げするための対策を、熱意を込めてご紹介します!

この記事では、組み込みソフトのセキュリティ対策における課題を明確にし、具体的な対策方法をステップバイステップで解説します。さらに、開発プロセス全体でのセキュリティ強化、脆弱性診断の重要性、そして最新のセキュリティトレンドまで、幅広くカバーします。この記事を読み終える頃には、あなたの開発する組み込みソフトは、これまで以上に堅牢なものへと進化しているはずです!さあ、共にセキュリティレベルを向上させ、安心安全な社会の実現に貢献しましょう!

組み込みソフトセキュリティ、見過ごせない現状とリスク

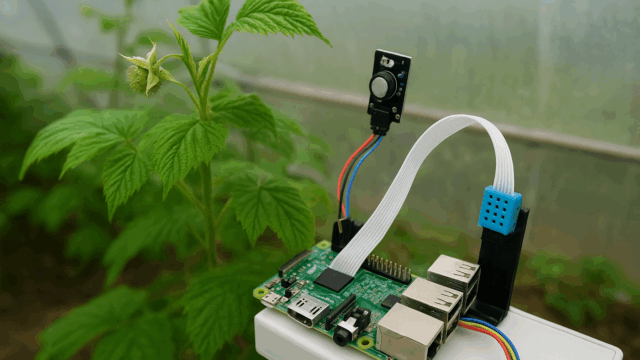

組み込みソフトのセキュリティ対策は、なぜ重要なのでしょうか?それは、私たちの生活を支える多くのデバイスが、組み込みソフトによって制御されているからです。例えば、自動車、家電製品、医療機器、産業用ロボットなど、数え上げればきりがありません。これらのデバイスがサイバー攻撃の標的となれば、社会インフラに深刻な影響を及ぼす可能性があります。想像してみてください。自動運転車がハッキングされ、制御不能になったら…、医療機器が誤作動を起こし、患者の命に関わる事態になったら…。まさに悪夢です。

しかし、現実はさらに厳しいかもしれません。組み込みソフトは、往々にしてリソースが限られた環境で動作するため、高度なセキュリティ対策を施すことが難しい場合があります。また、開発期間の短縮やコスト削減が優先されるあまり、セキュリティ対策が後回しにされるケースも少なくありません。その結果、多くの組み込みデバイスが、セキュリティホールを抱えたまま市場に投入されているのが現状です。さらに、IoTデバイスの普及により、ネットワークに接続されるデバイスの数が爆発的に増加しており、攻撃者にとって格好の標的となっています。

具体的な事例を挙げると、過去には、スマート冷蔵庫がハッキングされ、スパムメールの送信に悪用されたり、Webカメラが乗っ取られ、プライバシーが侵害されたりする事件が発生しています。これらの事件は、氷山の一角に過ぎません。より高度な攻撃手法を用いることで、さらに深刻な被害をもたらすことが可能です。例えば、重要インフラを制御するシステムが攻撃を受ければ、電力供給が停止したり、水道システムが破壊されたりする可能性があります。だからこそ、組み込みソフトのセキュリティ対策は、喫緊の課題なのです。

提案画像: スマート家電製品が並ぶ展示会の様子。セキュリティ対策の重要性を訴えるキャプションを重ねて表示。

提案画像: スマート家電製品が並ぶ展示会の様子。セキュリティ対策の重要性を訴えるキャプションを重ねて表示。

開発ライフサイクル全体でのセキュリティ組み込み戦略

組み込みソフトのセキュリティ対策は、開発の最終段階で慌てて行うものではありません。開発ライフサイクル全体にセキュリティを組み込むことが重要です。つまり、要件定義の段階からセキュリティを考慮し、設計、実装、テスト、運用保守の各段階で、適切な対策を講じる必要があります。例えば、要件定義の段階では、どのような脅威が想定されるかを洗い出し、それに対するセキュリティ要件を明確に定義します。設計段階では、セキュリティ要件を満たすためのアーキテクチャを検討し、実装段階では、安全なコーディング規約を遵守し、脆弱性を作り込まないように注意します。テスト段階では、脆弱性診断ツールを用いて、潜在的な脆弱性を洗い出し、運用保守段階では、セキュリティアップデートを迅速に適用し、新たな脅威に対応します。

具体的な対策としては、まず、セキュアな開発プロセスを確立することが重要です。例えば、OWASP(Open Web Application Security Project)が提供する「Software Assurance Maturity Model (SAMM)」のようなフレームワークを活用することで、開発プロセスの成熟度を評価し、改善することができます。また、静的解析ツールや動的解析ツールを用いて、ソースコードや実行時の挙動を分析し、脆弱性を検出することも有効です。さらに、ファジング(Fuzzing)と呼ばれる手法を用いて、予期せぬ入力や異常なデータをソフトウェアに与え、脆弱性を発見することもできます。これらのツールや手法を組み合わせることで、より網羅的な脆弱性診断が可能になります。

また、開発者自身のセキュリティ意識を高めることも重要です。定期的にセキュリティに関するトレーニングを実施し、最新の脅威動向や対策方法を学ぶ機会を設けることが望ましいです。さらに、開発チーム内でセキュリティに関する知識や経験を共有し、互いに助け合う文化を醸成することも大切です。例えば、コードレビューの際に、セキュリティに関するチェックリストを活用したり、ペネトレーションテスト(侵入テスト)を実施したりすることで、開発チーム全体のセキュリティスキルを向上させることができます。これらの取り組みを通じて、開発ライフサイクル全体でセキュリティを意識した開発体制を構築することが、組み込みソフトのセキュリティレベルを向上させるための鍵となります。

脅威モデリングと脆弱性診断:最強の盾を築く

セキュリティ対策を講じる上で、脅威モデリングと脆弱性診断は、非常に重要な役割を果たします。脅威モデリングとは、システムがどのような脅威にさらされる可能性があるかを分析し、対策を講じるためのプロセスです。具体的には、システムのアーキテクチャを分析し、攻撃者がどのような経路で侵入してくるかを想定します。そして、それぞれの経路に対して、どのような対策を講じるべきかを検討します。

一方、脆弱性診断とは、実際にシステムに脆弱性がないかどうかを検証するプロセスです。具体的には、脆弱性診断ツールを用いて、既知の脆弱性を洗い出したり、ペネトレーションテストを実施して、攻撃者が侵入できるかどうかを試したりします。これらの結果に基づいて、脆弱性を修正し、システムのセキュリティレベルを向上させます。脅威モデリングと脆弱性診断は、相互に補完し合う関係にあります。脅威モデリングによって、どのような脆弱性を重点的に診断すべきかを特定し、脆弱性診断によって、脅威モデリングで想定していなかった脆弱性を発見することができます。

具体的な手法としては、まず、STRIDE(Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege)と呼ばれるフレームワークを用いて、脅威を分類することが一般的です。STRIDEは、Microsoftが開発した脅威モデリングの手法で、様々な種類の脅威を網羅的に分析することができます。また、DREAD(Damage potential, Reproducibility, Exploitability, Affected users, Discoverability)と呼ばれる手法を用いて、脆弱性のリスクを評価することも重要です。DREADは、脆弱性の深刻度を定量的に評価するための手法で、優先順位を付けて脆弱性を修正することができます。さらに、OWASPが提供する「Testing Guide」や「Application Security Verification Standard (ASVS)」のようなドキュメントを参考に、脆弱性診断の具体的な手順やチェックリストを作成することも有効です。

提案画像: ホワイトボードにシステム構成図が描かれ、複数の脅威シナリオが書き込まれている様子。脅威モデリングの概念を視覚的に表現。

提案画像: ホワイトボードにシステム構成図が描かれ、複数の脅威シナリオが書き込まれている様子。脅威モデリングの概念を視覚的に表現。

最新トレンドをキャッチアップ!セキュリティ対策の最前線

組み込みソフトのセキュリティ対策は、常に進化し続けています。新たな脅威が登場するたびに、新たな対策手法が開発されています。そのため、常に最新のトレンドをキャッチアップし、セキュリティ対策をアップデートしていく必要があります。例えば、最近注目されているトレンドとしては、ゼロトラストセキュリティ、DevSecOps、SBOM(Software Bill of Materials)などが挙げられます。

ゼロトラストセキュリティとは、「何も信用しない」という前提で、全てのアクセスを検証するセキュリティモデルです。従来のセキュリティモデルでは、ネットワークの内側は安全であると仮定していましたが、ゼロトラストセキュリティでは、ネットワークの内側も外側も区別せず、全てのアクセスに対して厳格な認証と認可を行います。DevSecOpsとは、開発(Development)、セキュリティ(Security)、運用(Operations)を統合した開発手法です。従来の開発手法では、セキュリティ対策が後回しにされることが多かったのですが、DevSecOpsでは、開発の初期段階からセキュリティを考慮し、開発プロセス全体でセキュリティを組み込みます。SBOM(Software Bill of Materials)とは、ソフトウェア部品表のことです。ソフトウェアに含まれる全てのコンポーネント(ライブラリ、フレームワーク、OSSなど)を一覧化したもので、脆弱性管理やライセンス管理に役立ちます。

これらのトレンドを踏まえ、具体的な対策としては、まず、多要素認証(MFA)を導入することが重要です。多要素認証とは、パスワードに加えて、別の認証要素(指紋認証、顔認証、ワンタイムパスワードなど)を組み合わせることで、セキュリティを強化する手法です。また、マイクロセグメンテーションと呼ばれる技術を用いて、ネットワークを細かく分割し、アクセス制御を強化することも有効です。さらに、SAST(Static Application Security Testing)やDAST(Dynamic Application Security Testing)と呼ばれるツールを用いて、ソースコードや実行時の挙動を分析し、脆弱性を早期に発見することも重要です。これらのツールをCI/CD(Continuous Integration/Continuous Delivery)パイプラインに組み込むことで、開発プロセス全体でセキュリティを自動化することができます。これらの最新トレンドを積極的に取り入れ、組み込みソフトのセキュリティレベルを常に向上させていくことが、安全な社会を実現するための鍵となります。

提案画像: 世界地図上に、サイバー攻撃の発生源と標的がリアルタイムで表示されている様子。サイバーセキュリティ対策の必要性を強調。

提案画像: 世界地図上に、サイバー攻撃の発生源と標的がリアルタイムで表示されている様子。サイバーセキュリティ対策の必要性を強調。

セキュリティ対策は終わらない旅:継続的な改善を!

組み込みソフトのセキュリティ対策は、一度実施すれば終わりではありません。新たな脅威が次々と登場するため、継続的に改善していく必要があります。そのため、定期的にセキュリティ監査を実施し、現状の対策状況を評価することが重要です。セキュリティ監査とは、専門家がシステムのセキュリティレベルを評価し、改善点を指摘するプロセスです。監査の結果に基づいて、脆弱性を修正したり、新たな対策を導入したりすることで、セキュリティレベルを向上させることができます。

また、インシデントレスポンス計画を策定しておくことも重要です。インシデントレスポンス計画とは、サイバー攻撃が発生した場合に、どのように対応するかを定めた計画です。計画には、誰がどのような役割を担うか、どのような手順で対応するか、どのような情報を収集・分析するかなどが含まれます。インシデントレスポンス計画を策定し、定期的に訓練を実施することで、実際に攻撃が発生した場合でも、迅速かつ適切に対応することができます。さらに、セキュリティに関する情報を共有することも重要です。業界団体やコミュニティに参加し、最新の脅威動向や対策方法を共有したり、自社のセキュリティに関する情報を公開したりすることで、業界全体のセキュリティレベルを向上させることができます。

組み込みソフトのセキュリティ対策は、決して簡単な道のりではありません。しかし、私たちの生活を支える重要なインフラを守るためには、避けて通れない道です。この記事で紹介した対策を参考に、一歩ずつ着実にセキュリティレベルを向上させていきましょう。そして、安全安心な社会の実現に貢献していきましょう!

さあ、一歩踏み出そう!セキュリティ強化へのアクション

この記事を読んで、組み込みソフトのセキュリティ対策の重要性を再認識されたことと思います。しかし、知識だけでは何も変わりません。今こそ、具体的なアクションを起こしましょう!まずは、自社の製品やシステムに潜むリスクを洗い出すことから始めてみてください。そして、この記事で紹介した対策の中から、すぐに取り組めるものを選び、実行に移しましょう。小さな一歩でも、積み重ねることで大きな成果につながります。さあ、私たちと一緒に、組み込みソフトのセキュリティレベルを爆上げし、安心安全な社会を実現しましょう!

より詳しい情報や具体的な対策方法については、当社のウェブサイトをご覧ください。また、セキュリティに関するご相談も随時受け付けております。お気軽にお問い合わせください!